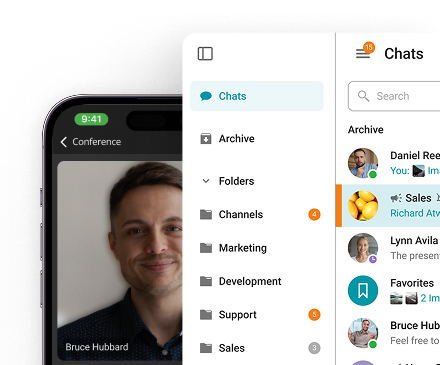

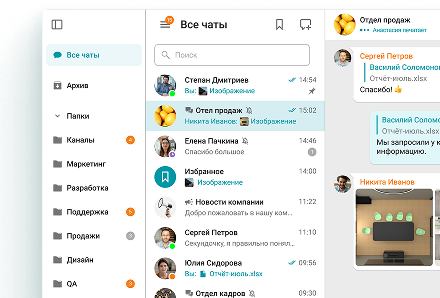

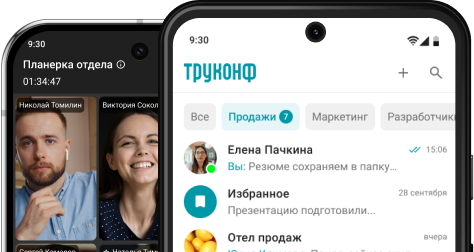

TrueConf

TrueConf é uma plataforma de videoconferência auto-hospedada, desenvolvida com foco em segurança, privacidade e desempenho. Projetada para empresas, órgãos governamentais e instituições de saúde, ela oferece controle total sobre a infraestrutura de comunicação por meio de implantação local ou em nuvem privada. TrueConf funciona perfeitamente mesmo em ambientes de rede restritos ou offline e não requer conexão com a internet quando implantada internamente. Sua arquitetura é ideal para organizações que exigem proteção de dados rigorosa e conformidade com regulamentações como HIPAA, GDPR e leis russas de soberania de dados.

A plataforma TrueConf oferece suporte a videoconferências em ultra-HD, webinars e ferramentas de colaboração em todos os principais sistemas operacionais. Ela se integra a endpoints SIP/H.323, LDAP/Active Directory e oferece acesso à API para personalização. Com controles avançados de host, interface de usuário personalizável e recursos de operação offline, é uma solução confiável para comunicações internas altamente seguras.

Principais características:

• Implantação auto-hospedada/local

• Videoconferência em 4K com até 2 000 participantes

• Integração LDAP e SIP/H.323

• Funciona offline ou em redes isoladas

• Criptografia de ponta a ponta e em conformidade com as normas.

Pexip

A Pexip oferece uma solução de videoconferência altamente segura e flexível, amplamente utilizada por governos, provedores de serviços de saúde e grandes empresas. Suas opções nativas da nuvem ou auto-hospedadas permitem que as organizações mantenham o controle sobre os dados e a infraestrutura. A ênfase da Pexip na interoperabilidade a torna ideal para ambientes híbridos onde ferramentas da Cisco, Microsoft ou Google coexistem. A plataforma também suporta videoconferência em redes restritas ou isoladas da internet.

A segurança é um elemento central da arquitetura da Pexip, que inclui sinalização e mídia criptografadas, além da adesão a rigorosos padrões internacionais. Ela é confiável para clientes dos setores de defesa e público por sua capacidade de fornecer reuniões seguras e de alta qualidade para equipes distribuídas.

Principais características:

• Implantação auto-hospedada ou em nuvem

• Criptografia avançada e sinalização segura

• Interoperabilidade nativa com o Microsoft Teams e o Google Meet

• Certificado para ambientes governamentais de alta segurança

• Gravação de reuniões com rigoroso controle de dados.

Cisco Webex

O Cisco Webex é um pacote de videoconferência e colaboração empresarial amplamente adotado que prioriza segurança robusta e conformidade. Reconhecido por sua escalabilidade e confiabilidade, o Webex oferece criptografia de nível empresarial, verificação de identidade segura e conformidade com padrões globais como FedRAMP, HIPAA e GDPR. Sua experiência de reunião segura é confiável para empresas, instituições financeiras e entidades do setor público em todo o mundo.

Além de videoconferências seguras, o Webex oferece recursos como salas de discussão, compartilhamento de arquivos, quadro branco digital e transcrição com inteligência artificial. O Webex integra-se perfeitamente ao amplo ecossistema de colaboração da Cisco e a ferramentas de produtividade de terceiros, tornando-se uma excelente opção para grandes organizações.

Principais características:

• Criptografia de ponta a ponta e segurança de confiança zero

• Em conformidade com FedRAMP e HIPAA

• Recursos de reunião com inteligência artificial

• Integração segura com ferramentas empresariais

• Acesso baseado em funções e permissões de usuário.

Microsoft Teams

O Microsoft Teams faz parte do pacote Microsoft 365 e foi desenvolvido com segurança, conformidade e governança de nível empresarial. Ele oferece suporte a reuniões de vídeo seguras, bate-papo persistente e colaboração, tudo em uma interface unificada. O Microsoft Teams utiliza o modelo de segurança do Azure, que inclui criptografia de dados em trânsito e em repouso, acesso condicional e autenticação multifator.

O Teams é ideal para organizações que já utilizam o Microsoft 365, pois se integra perfeitamente ao Outlook, SharePoint e OneDrive. Ele também oferece suporte a recursos como eDiscovery para fins de conformidade, políticas de retenção e ferramentas avançadas de prevenção contra perda de dados (DLP) para atender aos requisitos regulatórios.

Principais características:

• Integrado com a segurança e conformidade do Microsoft 365

• Comunicação e armazenamento de arquivos criptografados

• Autenticação multifator e controles baseados em funções

• Políticas de DLP e retenção de dados

• O Teams Connect permite a colaboração externa com limites de segurança.

Google Meet

O Google Meet é uma ferramenta segura de videoconferência integrada ao Google Workspace e projetada para organizações que buscam simplicidade e escalabilidade. Ele oferece criptografia segura por padrão para fluxos de vídeo e áudio e segue rigorosos controles de acesso e autenticação por meio de contas do Google. O Google Meet é ideal para empresas e instituições de ensino que dependem muito do Gmail, Google Agenda e Google Drive.

A plataforma suporta reuniões de grande porte, legendas em tempo real, salas de discussão e integração com as ferramentas do Google para uma experiência de usuário unificada. Os administradores podem gerenciar as configurações de segurança, aplicar políticas de reunião e visualizar os registros de atividades no Console de administração do Google.

Principais características:

• Criptografia segura por padrão

• Integração com o Google Workspace

• Suporta até 500 participantes

• Legendas em tempo real e controles de reunião

• Acesso administrativo e monitoramento via Google Admin Console.

Zoho Meeting

O Zoho Meeting é uma solução segura de videoconferência e webinar, em conformidade com o RGPD, projetada para pequenas e médias empresas. Oferece acesso via navegador, sem necessidade de downloads, simplificando a usabilidade e reduzindo os riscos de segurança. Todas as transmissões e gravações de dados são criptografadas, e o Zoho fornece controles detalhados para o anfitrião e permissões baseadas em funções.

A plataforma inclui ferramentas para colaboração em equipe, apresentações para clientes e sessões de treinamento, todas protegidas por controles de acesso robustos. Com integração completa ao ecossistema Zoho — incluindo CRM, Projects e Mail — é uma solução prática para organizações que já utilizam produtos Zoho.

Principais características:

• Em conformidade com o RGPD e com criptografia de ponta a ponta

• Baseado em navegador, sem necessidade de instalação de software

• Controles de acesso e de host baseados em funções

• Ferramentas para webinars e compartilhamento de tela

• Integração perfeita com os produtos Zoho.