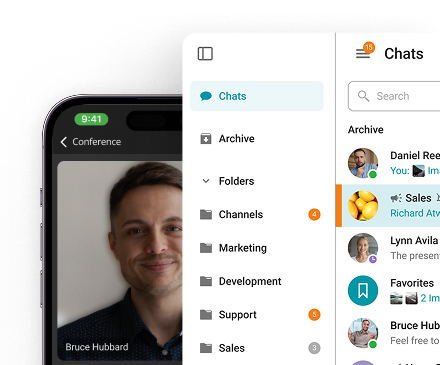

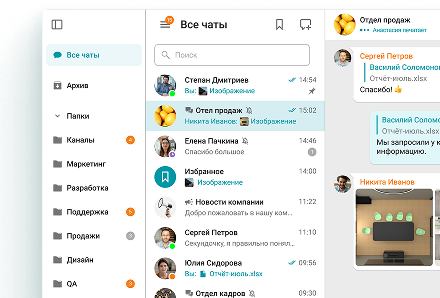

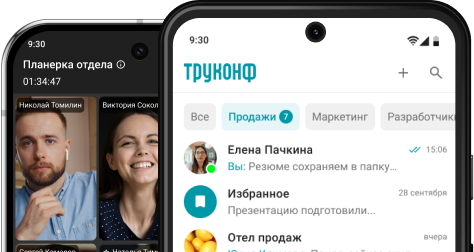

TrueConf

TrueConf es una plataforma de videoconferencias local diseñada teniendo en cuenta la seguridad, la privacidad y el rendimiento. Diseñada para empresas, organismos gubernamentales e instituciones sanitarias, proporciona un control total sobre la infraestructura de comunicaciones mediante su implementación en las propias instalaciones o en una nube privada. TrueConf funciona a la perfección incluso en entornos de red restringidos o sin conexión y no requiere conexión a Internet cuando se implementa internamente. Su arquitectura es ideal para organizaciones que exigen una protección de datos estricta y el cumplimiento de normativas como la HIPAA, el RGPD y las leyes rusas sobre soberanía de datos.

TrueConf es compatible con videoconferencias en ultra alta definición, seminarios web y herramientas de colaboración en todos los principales sistemas operativos. La plataforma se integra con terminales SIP/H.323, LDAP/Active Directory y ofrece acceso a API para su personalización. Con controles de anfitrión avanzados, una interfaz de usuario personalizable y capacidades de funcionamiento sin conexión, es una solución fiable para comunicaciones internas de alta seguridad.

Características principales:

• Implementación autogestionada/local

• Videoconferencias en 4K con hasta 2 000 participantes

• Integración LDAP, SIP/H.323

• Funciona sin conexión a internet o en redes aisladas

• Cifrado de extremo a extremo y listo para el cumplimiento normativo.

Pexip

Pexip ofrece una solución de videoconferencias altamente segura y flexible, ampliamente utilizada por gobiernos, proveedores de atención médica y grandes empresas. Sus opciones nativas en la nube o locales permiten a las organizaciones mantener el control sobre los datos y la infraestructura. El énfasis de Pexip en la interoperabilidad la hace ideal para entornos híbridos donde coexisten herramientas de Cisco, Microsoft o Google. La plataforma también admite videoconferencias en redes restringidas o aisladas.

La seguridad es una parte fundamental de la arquitectura de Pexip, que cuenta con señalización y medios cifrados, además de cumplir con estrictas normas internacionales. Cuenta con la confianza de clientes del sector público y de defensa por su capacidad para ofrecer reuniones seguras y de alta calidad entre equipos distribuidos.

Características principales:

• Implementación en la nube o local

• Cifrado avanzado y señalización segura

• Interoperabilidad nativa con Microsoft Teams y Google Meet

• Certificado para entornos gubernamentales de alta seguridad

• Grabación de reuniones con estricto control de datos.

Cisco Webex

Cisco Webex es una suite de videoconferencias y colaboración empresarial ampliamente adoptada que da prioridad a la seguridad y al cumplimiento normativo. Conocida por su escalabilidad y fiabilidad, Webex ofrece cifrado de nivel empresarial, verificación de identidad segura y cumplimiento de normas globales como FedRAMP, HIPAA y GDPR. Su experiencia de reuniones seguras cuenta con la confianza de empresas, instituciones financieras y entidades del sector público de todo el mundo.

Además de videoconferencias seguras, Webex ofrece funciones como salas de espera, uso compartido de archivos, pizarras digitales y transcripción basada en inteligencia artificial. Webex se integra a la perfección con el amplio ecosistema de colaboración de Cisco y con herramientas de productividad de terceros, lo que la convierte en una opción ideal para grandes organizaciones.

Características principales:

• Cifrado de extremo a extremo y seguridad de confianza cero

• Cumple con los requisitos de FedRAMP y HIPAA

• Funciones de reuniones impulsadas por IA

• Integración segura con herramientas empresariales

• Acceso basado en roles y permisos de usuario.

Microsoft Teams

Microsoft Teams forma parte del paquete Microsoft 365 y está diseñado con seguridad, cumplimiento normativo y gobernanza de nivel empresarial. Admite videoconferencias seguras, chat persistente y colaboración, todo ello en una interfaz unificada. Microsoft Teams aprovecha el modelo de seguridad de Azure, que incluye cifrado de datos en tránsito y en reposo, acceso condicional y autenticación multifactor.

Teams es ideal para organizaciones que ya utilizan Microsoft 365, ya que se integra perfectamente con Outlook, SharePoint y OneDrive. También admite funciones como eDiscovery de cumplimiento, políticas de retención y herramientas avanzadas de prevención de pérdida de datos (DLP) para cumplir con los requisitos reglamentarios.

Características principales:

• Integrado con la seguridad y el cumplimiento de Microsoft 365

• Comunicación cifrada y almacenamiento de archivos

• Autenticación multifactor y controles basados en roles

• Políticas de DLP y retención de datos

• Teams Connect para la colaboración externa con límites de seguridad.

Google Meet

Google Meet es una herramienta segura de videoconferencias integrada en Google Workspace y diseñada para organizaciones que buscan simplicidad y escalabilidad. Proporciona cifrado seguro por defecto para transmisiones de vídeo y audio, y sigue estrictos controles de acceso y autenticación a través de cuentas de Google. Google Meet es ideal para empresas e instituciones educativas que dependen en gran medida de Gmail, Google Calendar y Google Drive.

La plataforma admite reuniones grandes, subtítulos en tiempo real, salas de descanso e integración con las herramientas de Google para ofrecer una experiencia de usuario unificada. Los administradores pueden gestionar la configuración de seguridad, aplicar políticas de reuniones y ver registros de actividad desde la Consola de administración de Google.

Características principales:

• Cifrado seguro por defecto

• Integración con Google Workspace

• Soporta hasta 500 participantes

• Subtítulos en tiempo real y controles de reuniones

• Acceso de administrador y supervisión a través de la Consola de administración de Google.

Zoho Meeting

Zoho Meeting es una solución segura y compatible con GDPR para videoconferencias y seminarios web, diseñada para pequeñas y medianas empresas. Ofrece acceso a través del navegador sin necesidad de descargas, lo que simplifica su uso y reduce los riesgos de seguridad. Todas las transmisiones y grabaciones de datos están encriptadas, y Zoho proporciona controles detallados para el anfitrión y permisos basados en roles.

La plataforma incluye herramientas para la colaboración en equipo, presentaciones a clientes y sesiones de capacitación, todas ellas protegidas por sólidos controles de acceso. Gracias a su estrecha integración en el ecosistema de Zoho, que incluye CRM, Proyectos y Correo, es una solución muy práctica para las organizaciones que ya utilizan productos de Zoho.

Características principales:

• Cumple con el GDPR y cifrado de extremo a extremo

• Basado en navegador, sin necesidad de instalar software

• Acceso basado en roles y controles de anfitrión

• Herramientas para seminarios web y para compartir pantalla

• Integración perfecta con productos Zoho.