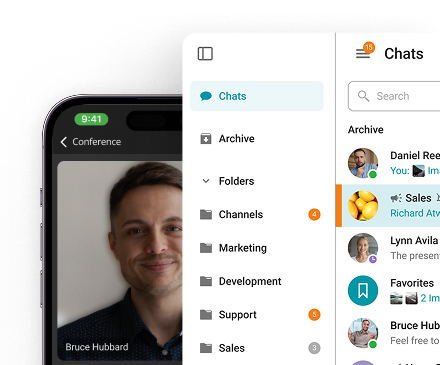

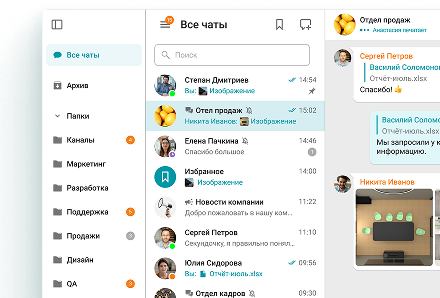

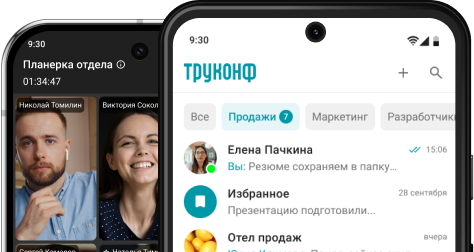

TrueConf

TrueConf एक स्व-होस्टेड वीडियो कॉन्फ्रेंसिंग प्लेटफॉर्म है जिसे सुरक्षा, गोपनीयता, और प्रदर्शन को ध्यान में रखकर बनाया गया है। यह उद्यमों, सरकारी निकायों, और स्वास्थ्य संस्थानों के लिए डिज़ाइन किया गया है, जो ऑन-प्रिमाइसेस या निजी क्लाउड परिनियोजन के माध्यम से संचार बुनियादी ढांचे पर पूर्ण नियंत्रण प्रदान करता है। TrueConf प्रतिबंधित या ऑफ़लाइन नेटवर्क वातावरण में भी बिना किसी रुकावट के काम करता है और आंतरिक रूप से परिनियोजित होने पर इंटरनेट कनेक्शन की आवश्यकता नहीं होती है। इसकी वास्तुकला उन संगठनों के लिए आदर्श है जो HIPAA, GDPR, और रूसी डेटा संप्रभुता कानूनों जैसे सख्त डेटा संरक्षण और नियामक अनुपालन की मांग करते हैं।

TrueConf सभी प्रमुख ऑपरेटिंग सिस्टम पर अल्ट्रा-एचडी वीडियो मीटिंग्स, वेबिनार, और सहयोग उपकरणों का समर्थन करता है। यह प्लेटफ़ॉर्म SIP/H.323 एंडपॉइंट्स, LDAP/Active Directory के साथ एकीकृत होता है, और अनुकूलन के लिए API एक्सेस प्रदान करता है। उन्नत होस्ट नियंत्रण, अनुकूलन योग्य UI, और ऑफ़लाइन संचालन क्षमताओं के साथ, यह अत्यधिक सुरक्षित आंतरिक संचार के लिए एक विश्वसनीय समाधान है।

मुख्य विशेषताएं:

• स्वयं-होस्टेड/स्थानीय परिनियोजन

• 2 000 प्रतिभागियों के साथ 4K वीडियो कॉन्फ्रेंसिंग

• LDAP, SIP/H.323 एकीकरण

• ऑफ़लाइन या पृथक नेटवर्क में कार्य करता है

• एंड-टू-एंड एन्क्रिप्शन और अनुपालन के लिए तैयार।

Pexip

Pexip एक अत्यधिक सुरक्षित और लचीला वीडियो कॉन्फ़्रेंसिंग समाधान प्रस्तुत करता है, जिसे सरकारों, स्वास्थ्य सेवा प्रदाताओं और बड़े उद्यमों द्वारा व्यापक रूप से उपयोग किया जाता है। इसके क्लाउड-नेटिव या स्वयं-होस्टेड विकल्प संगठनों को डेटा और बुनियादी ढांचे पर नियंत्रण बनाए रखने की अनुमति देते हैं। Pexip का पारस्परिकता पर जोर इसे हाइब्रिड वातावरण के लिए आदर्श बनाता है जहां Cisco, Microsoft, या Google उपकरण सह-अस्तित्व में रहते हैं। यह प्लेटफ़ॉर्म प्रतिबंधित या एयर-गैप्ड नेटवर्क में वीडियो कॉन्फ़्रेंसिंग का भी समर्थन करता है।

सुरक्षा Pexip की वास्तुकला का एक मुख्य हिस्सा है, जिसमें एन्क्रिप्टेड संकेत और मीडिया शामिल हैं, साथ ही सख्त अंतरराष्ट्रीय मानकों का पालन भी है। यह विकेन्द्रीकृत टीमों के बीच उच्च-गुणवत्ता, सुरक्षित बैठकों को प्रदान करने की इसकी क्षमता के लिए रक्षा और सार्वजनिक क्षेत्र के ग्राहकों द्वारा विश्वसनीय है।

मुख्य विशेषताएं:

• स्व-होस्टेड या क्लाउड परिनियोजन

• उन्नत एन्क्रिप्शन और सुरक्षित संकेत प्रेषण

• Microsoft Teams और Google Meet के साथ मूल इंटरऑपरेबिलिटी

• उच्च सुरक्षा सरकारी वातावरण के लिए प्रमाणित

• सख्त डेटा नियंत्रण के साथ बैठक रिकॉर्डिंग।

Cisco Webex

सिस्को वेबेक्स एक व्यापक रूप से अपनाया गया एंटरप्राइज़ वीडियो कॉन्फ्रेंसिंग और सहयोग सूट है जो मजबूत सुरक्षा और अनुपालन को प्राथमिकता देता है। अपनी उच्च स्केलेबिलिटी और विश्वसनीयता के लिए जाना जाने वाला, वेबेक्स एंटरप्राइज़-ग्रेड एन्क्रिप्शन, सुरक्षित पहचान सत्यापन, और FedRAMP, HIPAA, और GDPR जैसे वैश्विक मानकों के साथ अनुपालन प्रदान करता है। इसका सुरक्षित मीटिंग अनुभव दुनिया भर के व्यवसायों, वित्तीय संस्थानों और सार्वजनिक क्षेत्र की संस्थाओं द्वारा भरोसा किया जाता है।

सुरक्षित वीडियो कॉन्फ्रेंसिंग के अलावा, Webex ब्रेकआउट रूम, फ़ाइल साझा करना, डिजिटल व्हाइटबोर्डिंग, और एआई-संचालित ट्रांसक्रिप्शन जैसी सुविधाएँ प्रदान करता है। Webex सिस्को के व्यापक सहयोग पारिस्थितिकी तंत्र और तृतीय-पक्ष उत्पादकता उपकरणों के साथ आसानी से एकीकृत होता है, जिससे यह बड़े संगठनों के लिए एक मजबूत विकल्प बनता है।

मुख्य विशेषताएं:

• एंड-टू-एंड एन्क्रिप्शन और ज़ीरो-ट्रस्ट सुरक्षा

• FedRAMP और HIPAA-अनुपालक

• एआई-संचालित बैठक सुविधाएँ

• एंटरप्राइज़ उपकरणों के साथ सुरक्षित एकीकरण

• भूमिका-आधारित पहुँच और उपयोगकर्ता अनुमतियाँ।

Microsoft Teams

Microsoft Teams, Microsoft 365 सूट का हिस्सा है और इसे एंटरप्राइज-ग्रेड सुरक्षा, अनुपालन और प्रबंधन के साथ बनाया गया है। यह सुरक्षित वीडियो मीटिंग्स, स्थायी चैट और सहयोग का समर्थन करता है, वह भी एक एकीकृत इंटरफ़ेस के भीतर। Microsoft Teams Azure सुरक्षा मॉडल का उपयोग करता है, जिसमें डेटा का इन-ट्रांज़िट और एट-रेस्ट एन्क्रिप्शन, सशर्त अभिगमन, और बहु-कारक प्रमाणीकरण शामिल है।

टीम्स उन संगठनों के लिए आदर्श है जो पहले से ही Microsoft 365 का उपयोग कर रहे हैं, क्योंकि यह Outlook, SharePoint, और OneDrive के साथ बिना किसी रुकावट के एकीकृत होता है। यह अनुपालन eDiscovery, रिटेंशन नीतियों और उन्नत डेटा हानि रोकथाम (DLP) उपकरणों जैसी विशेषताओं का भी समर्थन करता है ताकि नियामक आवश्यकताओं को पूरा किया जा सके।

मुख्य विशेषताएं:

• माइक्रोसॉफ्ट 365 सुरक्षा और अनुपालन के साथ एकीकृत

• एन्क्रिप्टेड संचार और फाइल भंडारण

• मल्टी-फैक्टर प्रमाणीकरण और भूमिका-आधारित नियंत्रण

• डीएलपी और डेटा प्रतिधारण नीतियाँ

• सुरक्षा सीमाओं के साथ बाहरी सहयोग के लिए टीम्स कनेक्ट।

Google Meet

Google Meet एक सुरक्षित वीडियो कॉन्फ़्रेंसिंग उपकरण है जो Google Workspace में निर्मित है और उन संगठनों के लिए डिज़ाइन किया गया है जो सरलता और मापनीयता चाहते हैं। यह वीडियो और ऑडियो स्ट्रीम के लिए डिफ़ॉल्ट रूप से सुरक्षित एन्क्रिप्शन प्रदान करता है और Google खातों के माध्यम से सख्त पहुंच नियंत्रण और प्रमाणीकरण का पालन करता है। Google Meet उन व्यवसायों और शैक्षणिक संस्थानों के लिए आदर्श है जो मुख्य रूप से Gmail, Google Calendar, और Google Drive पर निर्भर हैं।

प्लेटफ़ॉर्म बड़े बैठकों, रियल-टाइम कैप्शन, ब्रेकआउट रूम्स और एकीकृत उपयोगकर्ता अनुभव के लिए Google टूल्स के साथ एकीकरण का समर्थन करता है। व्यवस्थापक Google Admin कंसोल से सुरक्षा सेटिंग्स का प्रबंधन कर सकते हैं, बैठक नीतियों को लागू कर सकते हैं, और गतिविधि लॉग देख सकते हैं।

मुख्य विशेषताएं:

• डिफ़ॉल्ट रूप से सुरक्षित एन्क्रिप्शन

• Google Workspace एकीकरण

• 500 प्रतिभागियों तक का समर्थन करता है

• रीयल-टाइम कैप्शन और मीटिंग नियंत्रण

• गूगल एडमिन कंसोल के माध्यम से व्यवस्थापक पहुंच और निगरानी।

Zoho Meeting

Zoho Meeting एक सुरक्षित, GDPR-अनुपालक वीडियो कॉन्फ्रेंसिंग और वेबिनार समाधान है जो छोटे से मध्यम आकार के व्यवसायों के लिए डिज़ाइन किया गया है। यह ब्राउज़र-आधारित पहुंच प्रदान करता है जिसमें कोई डाउनलोड की आवश्यकता नहीं होती है, जिससे उपयोगिता सरल होती है और सुरक्षा जोखिम कम होते हैं। सभी डेटा ट्रांसमिशन और रिकॉर्डिंग एन्क्रिप्टेड हैं, और Zoho विस्तृत होस्ट नियंत्रण और भूमिका-आधारित अनुमतियाँ प्रदान करता है।

प्लेटफ़ॉर्म में टीम सहयोग, ग्राहक प्रस्तुतियों, और प्रशिक्षण सत्रों के लिए उपकरण शामिल हैं, जो सभी मजबूत एक्सेस नियंत्रण द्वारा संरक्षित हैं। Zoho पारिस्थितिकी तंत्र में कड़े एकीकरण के साथ—जिसमें CRM, Projects, और Mail शामिल हैं—यह उन संगठनों के लिए एक सुविधाजनक समाधान है जो पहले से ही Zoho उत्पादों का उपयोग कर रहे हैं।

मुख्य विशेषताएं:

• जीडीपीआर-अनुपालन और एंड-टू-एंड एन्क्रिप्शन

• ब्राउज़र-आधारित, बिना किसी सॉफ़्टवेयर स्थापना के

• भूमिका-आधारित पहुँच और होस्ट नियंत्रण

• वेबिनार और स्क्रीन साझा करने के उपकरण

• बिना रुकावट के Zoho उत्पाद एकीकरण।